上期回顾![]() DOH设置及防止泄漏

DOH设置及防止泄漏

很多人可能误以为使用代理就可以完全隐藏我们的真实IP地址,但实际并不总是这样。事实上,有大量文章指出,WebRTC存在安全风险,而WebRTC安全风险的可怕之处在于即使用了工具也会存在泄露自己IP的风险,举个例子,在你瓦洛兰特转区的时候即便你开了工具但是拳头还是会根据你的webrtc知道你真实地址从而转区失败.

什么是WebRTC?

WebRTC是一种开放源代码的实时通信技术,旨在通过Web浏览器之间的支持,实现点对点的音频、视频和数据传输。用户无需安装插件或第三方软件,便可直接在浏览器中进行实时通信,为在线交流提供了便利和高效性。但是在建立点对点通信时,WebRTC可能会泄漏用户的真实IP地址。

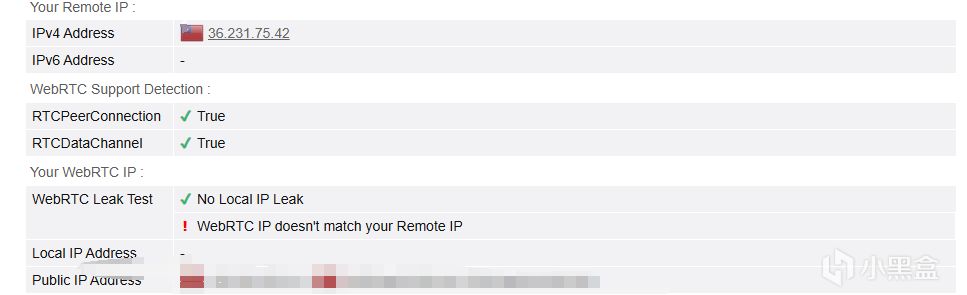

如果在不开启相关插件的时候,你的webrtc就像这种暴露出来,在进行转区这种操作的时候就会失败,同时也会泄漏dns

然后后台就知道你的真实地址,开启我们插件之后就会屏蔽相关端口,从而防止webrtc泄露

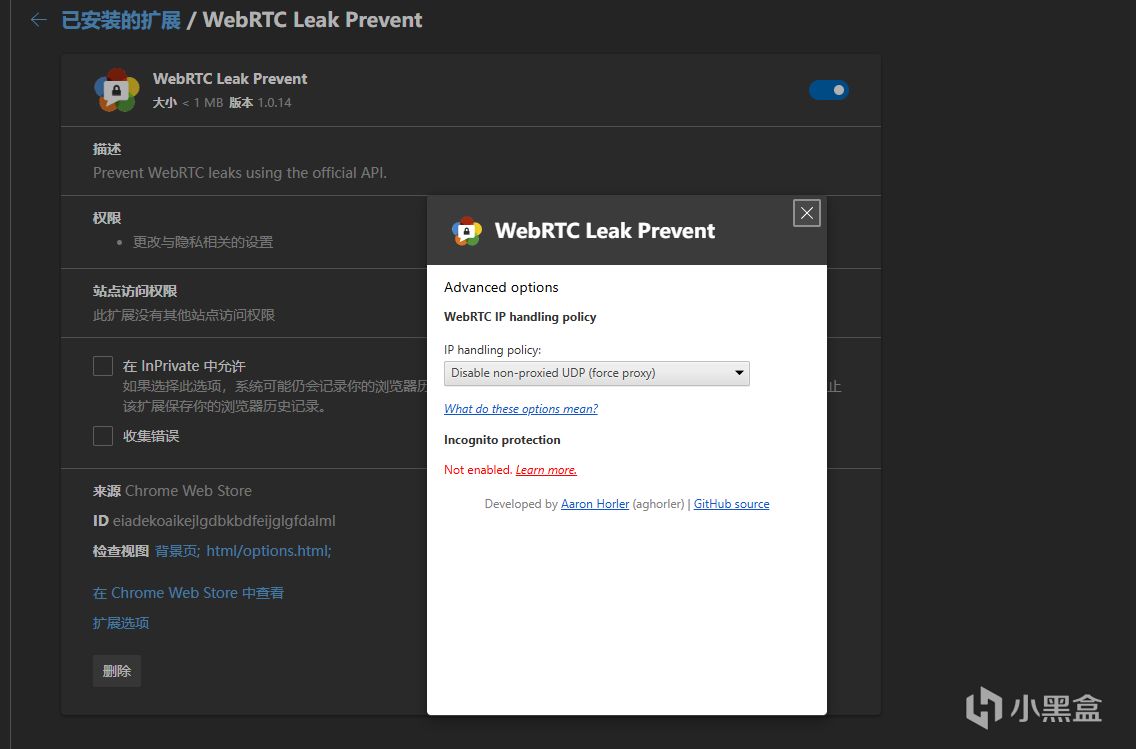

这个插件在edge商店或者Google商店都有,按照我的设置就可以

WebRTC 泄漏真实IP原理

WebRTC 允许浏览器之间直接建立点对点连接,从而实现实时通信,例如视频、语音和数据传输。在建立 WebRTC 连接时,浏览器会向对方发送自己的 IP 地址,以便双方建立连接。攻击者可以通过 JavaScript 或其他技术来访问 WebRTC 中的 API,以获取用户的 IP 地址,从而进行跟踪、监视或攻击。

具体来说,攻击者可以利用浏览器的 WebRTC API,通过请求媒体设备的权限,获取用户的 IP 地址。攻击者可以通过编写恶意 JavaScript 代码来执行这些请求,这些代码可能会被插入到网站中,以执行跨站点脚本攻击(XSS)等攻击。

此外,WebRTC 的 STUN/TURN 服务器也可以泄漏用户的 IP 地址。STUN/TURN 服务器是 WebRTC 中用于 NAT 穿透和中继的关键组件。如果这些服务器存在漏洞或者未正确配置,攻击者可以通过它们来获取用户的真实 IP 地址,从而进行攻击。